深度解析 Plug & Charge (即插即充): 简化电动汽车充电体验

2025年12月17日

VDV 261 详解:定义电动巴士预调节与智能充电的新标准

2025年12月17日ISO 15118 即插即充 (Plug & Charge) 深度剖析:

构建更安全、便捷的充电生态

“即插即充”(Plug & Charge)是 ISO 15118 国际标准最初引入的一项技术概念,旨在为电动汽车(EV)充电提供一种面向未来的解决方案。该概念实现了一种更加用户友好且安全的充电方式,适用于所有完全支持该标准的充电站。

值得注意的是,它不仅适用于有线充电(交流 AC 和直流 DC),同样适用于无线充电场景。有了这个基础,让我们深入探讨细节。本文旨在让您透彻理解 Plug & Charge 背后的整个生态系统,以及它将如何影响您的商业模式。

Plug & Charge 的密码学基石

电网是关键的基础设施,每一个连接到电网的设备——包括电动汽车和充电站——都需要提供防护措施,以保护电网免受潜在攻击。试想一下,如果充电过程中的大量信息和计费数据可以被第三方篡改,用户对充电基础设施的信任将瞬间崩塌。

这就是为什么 Plug & Charge 流程要求电动汽车和充电站必须建立并共享一个安全通信链路。为了确保一次成功的 Plug & Charge 会话,双方必须执行一系列操作来确保以下三点:

- 机密性 (Confidentiality): 加密和解密消息,确保没有第三方或恶意行为者能够窃听通信。

- 数据完整性 (Data Integrity): 检测接收到的消息在从发送方到接收方的传输过程中是否被篡改。

- 真实性 (Authenticity): 验证通信对手(电动汽车或充电站)的身份是否与其声称的一致。

混合加密系统:构建安全的三大支柱

ISO 15118 指定了一套对称和非对称加密算法,以确保必要级别的机密性,并验证交换数据的完整性和真实性。

1. 对称加密实现机密性

机密性通过对称密钥算法实现,即发送方使用同一个(对称)密钥加密消息,接收方使用相同的密钥解密密文。这要求电动汽车和充电站在每次充电会话开始时,必须协商一致使用同一个对称密钥。

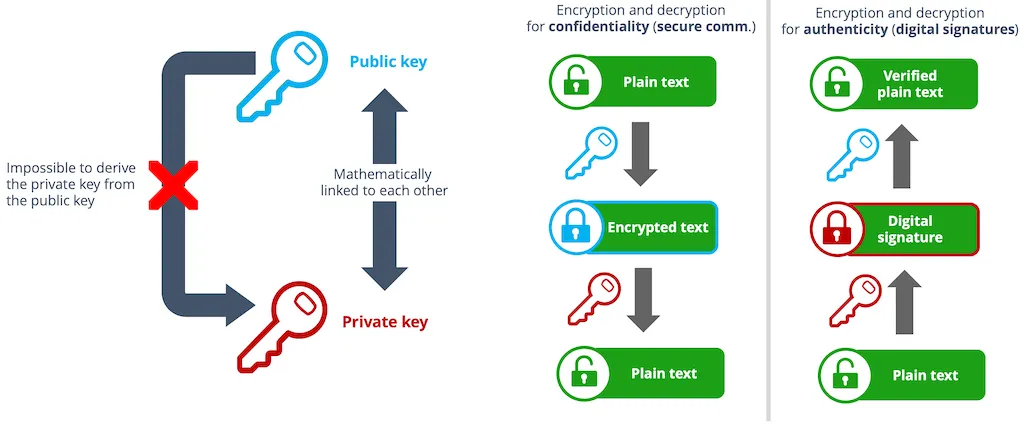

2. 非对称加密实现真实性与完整性

另一方面,验证真实性和数据完整性只能通过非对称加密来实现。非对称加密使用一对密钥:私钥和公钥。

- 这两把钥匙在数学上是相关联的:用公钥加密的消息只能用对应的私钥解密,反之亦然。

- 私钥必须严格保密,仅由拥有者使用,用于创建数字签名。

- 公钥则分发给生态系统中的其他对等方,用于验证由关联私钥创建的签名。

这一过程确保了电动汽车和充电站能够建立对彼此发送消息的真实性和完整性的信任。

ISO 15118 的具体算法实现

ISO 15118 遵循通用的混合方法:使用非对称算法来创建/验证数字签名并协商对称密钥,然后使用该对称密钥加密/解密充电会话期间的所有消息。具体技术参数如下:

- TLS v1.2: 用于建立加密通信会话的传输层安全协议。

- ECDH (Elliptic Curve Diffie-Hellman): 椭圆曲线迪菲-赫尔曼密钥交换协议,用于双方协商一个共享的(对称)TLS 会话密钥。

- AES-128: 使用对称分组密码 AES-128-CBC (ISO 15118-2) 或 AES-128-GCM (ISO 15118-20),利用上述 TLS 会话密钥对所有消息进行加密和解密。

- ECDSA (Elliptic Curve Digital Signature Algorithm): 椭圆曲线数字签名算法,配合 SHA-256 哈希函数,用于验证发送者的真实性和消息的完整性。

⚡️ 技术痛点与解决方案

在嵌入式设备上实现 ECDH 密钥交换、AES 加密以及 ECDSA 签名验证,不仅开发难度大,而且对硬件性能有严格要求。

Charge Bridge 硬件模组 内置了硬件加密加速引擎,完美支持上述所有 ISO 15118 规定的加密算法。您无需钻研复杂的密码学底层,即可让您的充电桩拥有金融级的安全通信能力。

公钥基础设施 (PKI):Plug & Charge 的基础

ISO 15118 勾勒了一个数字证书生态系统,这是 Plug & Charge 运作的前提。这就是公钥基础设施 (PKI) 发挥作用的地方。

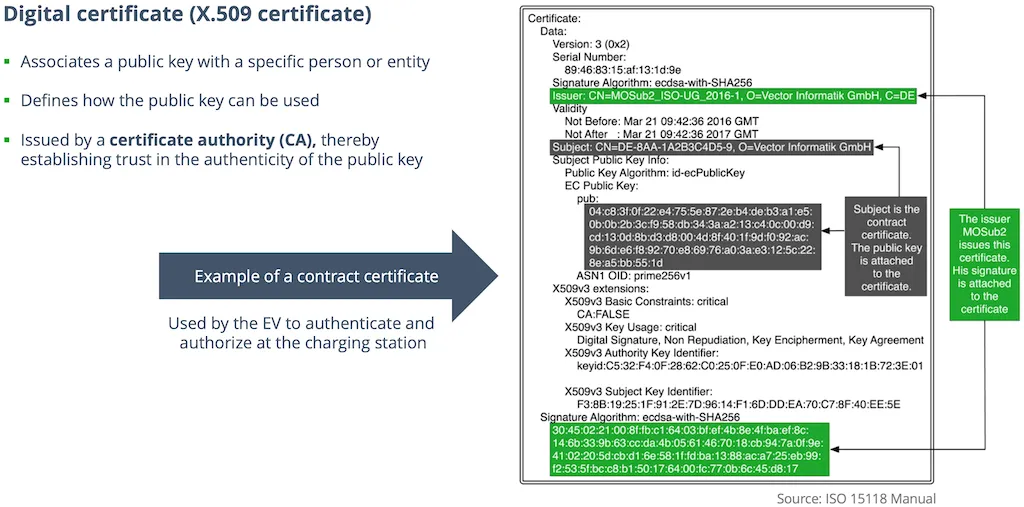

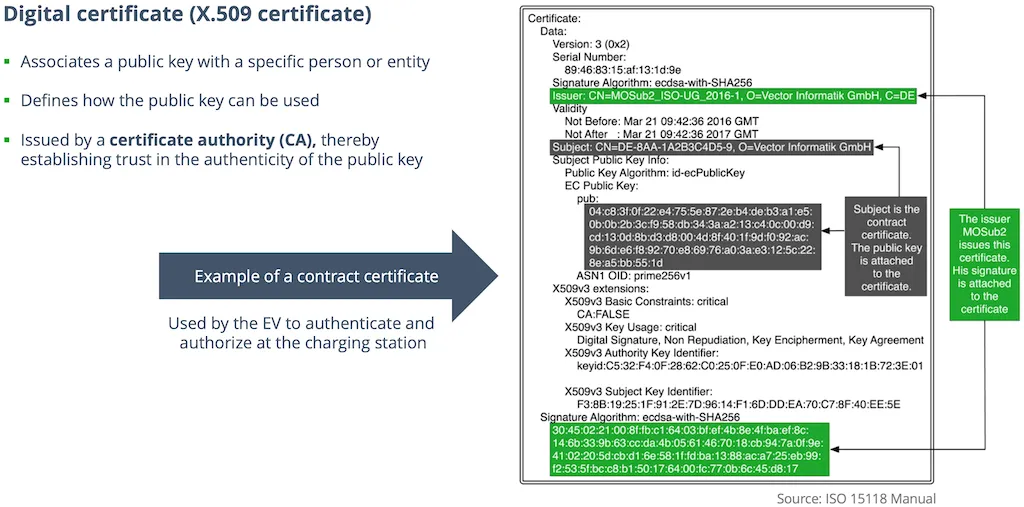

PKI 是一个树状的、分层的结构,由被称为证书颁发机构 (CA) 的可信第三方组成。这些 CA 负责管理数字证书的创建、存储、分发和撤销。数字证书是一种电子文档,用于验证公钥是否属于某个授权方。

我们可以用大楼的安保系统做类比:您在门口向读卡器出示身份证卡。卡中存储的证书让读卡器验证您是否被允许进入大楼。建立 PKI 的目的是提供一个框架:验证人员和设备的身份,启用机密通信,并保证受控的资源访问。

在 ISO 15118 的案例中,用于验证和授权访问的证书被颁发给电动汽车、充电站以及其他对 Plug & Charge 流程至关重要的市场参与者。作为可信的第三方,任何 CA 都有责任在颁发相应证书之前验证证书持有者的身份。

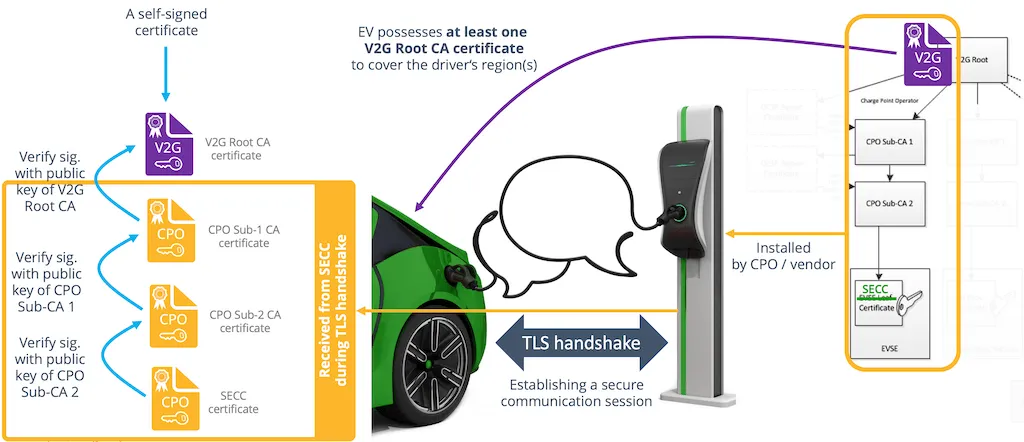

通过 TLS 握手建立信任:以 CPO 为例

让我们以充电点运营商 (CPO) 为例来说明信任链的建立过程:

- V2G 根 CA (Trust Anchor): 作为顶级信任锚点。该 PKI 集合中的所有市场参与者都需要认为 V2G 根 CA 是值得信赖的组织。

- 子 CA (Sub-CA): V2G 根 CA 签发并签署子 CA 的证书(例如 CPO Sub-CA 1,一家国际充电运营商)。接着,该子 CA 可能会签发下一级子 CA(例如 CPO Sub-CA 2,该运营商的国家分部)。

- SECC 证书 (End-entity): CPO Sub-CA 2 最终签发并签署 SECC 证书(ISO 15118 中也称为充电站证书)。SECC 是运行 ISO 15118 通信协议的控制单元。

ISO 15118 规定,每个 PKI 至少需要一个、至多两个子 CA 来建立信任锚(Root)和终端实体(Leaf)之间的信任链。通常的安全惯例是,根 CA 绝不直接签发终端证书。

TLS 握手过程

在 Plug & Charge 通信会话开始时,EVCC(车辆端)和 SECC(桩端)需要建立加密会话,即 TLS 握手。在此过程中,充电站会向车辆出示其证书集(SECC 证书、CPO Sub-CA 1 证书,可选的 CPO Sub-CA 2 证书),以证明自己是值得信赖的充电站。

车辆随后需要验证所有证书的数字签名——从 SECC 证书一直追溯到预安装的 V2G 根 CA 证书——并检查证书是否过期。如果一切验证无误,TLS 会话即成功建立。

合同证书:无缝鉴权与授权的关键

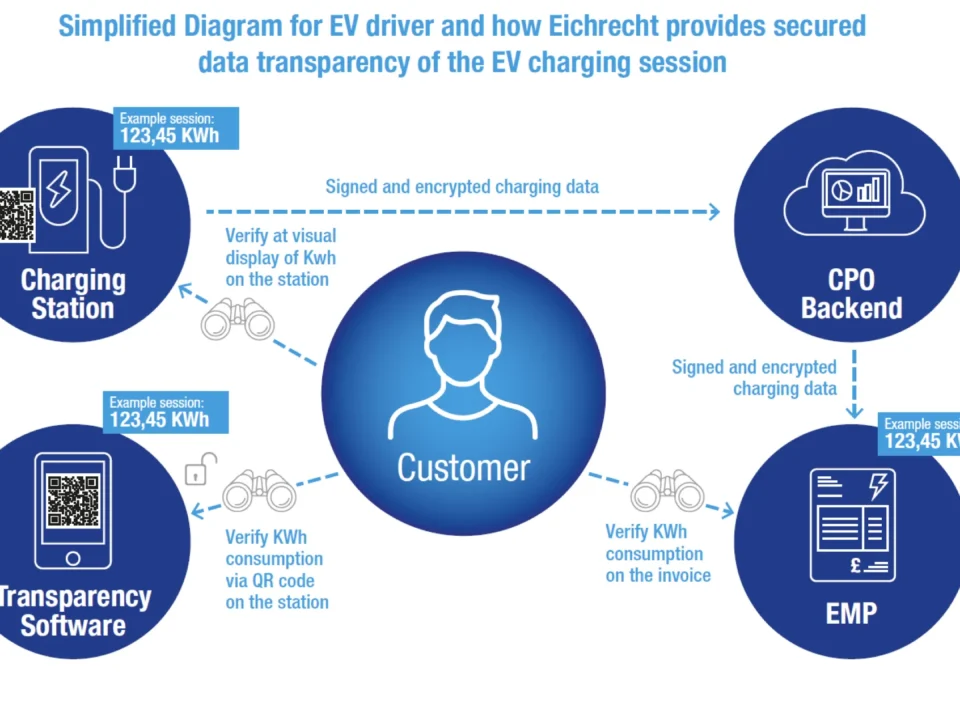

在充电站允许电动汽车充电之前,车辆需要出示一份有效的合同证书 (Contract Certificate) 以获得授权。

这份合同证书通过一个唯一的标识符与计费账户相关联,即电动出行账户标识符 (EMAID)。例如,EMAID 可能是 'DE-8AA-1A2B3CD5-9'。

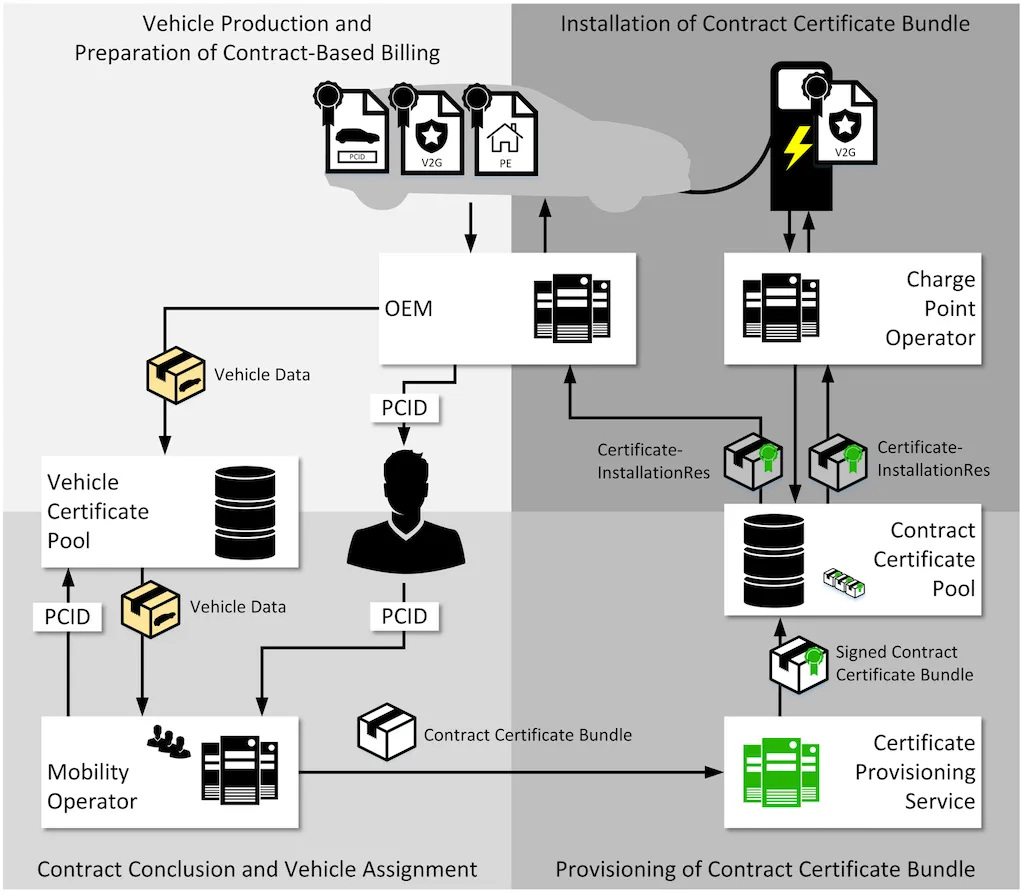

车主需要与移动运营商 (MO)(也称为 EMSP 或 EMP)签约以创建计费账户。MO 随后会负责通过一系列精心编排的步骤,将合同证书配置到电动汽车中。

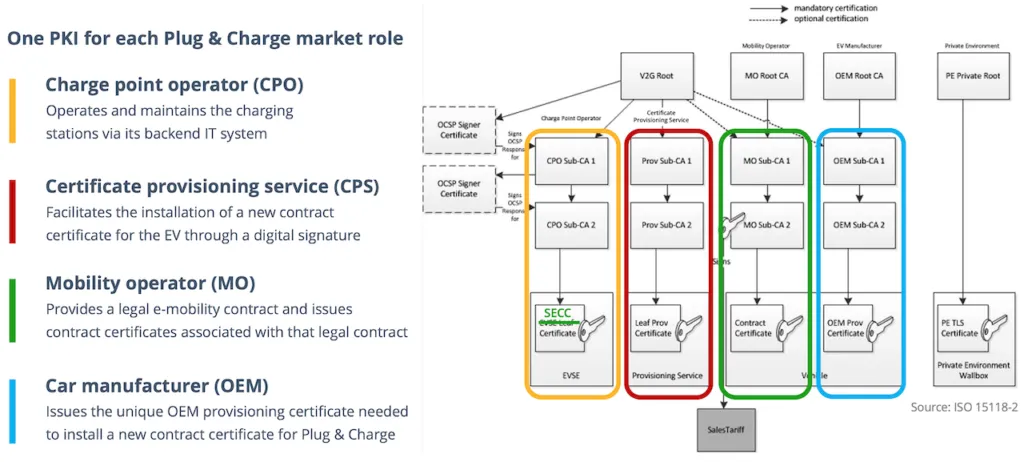

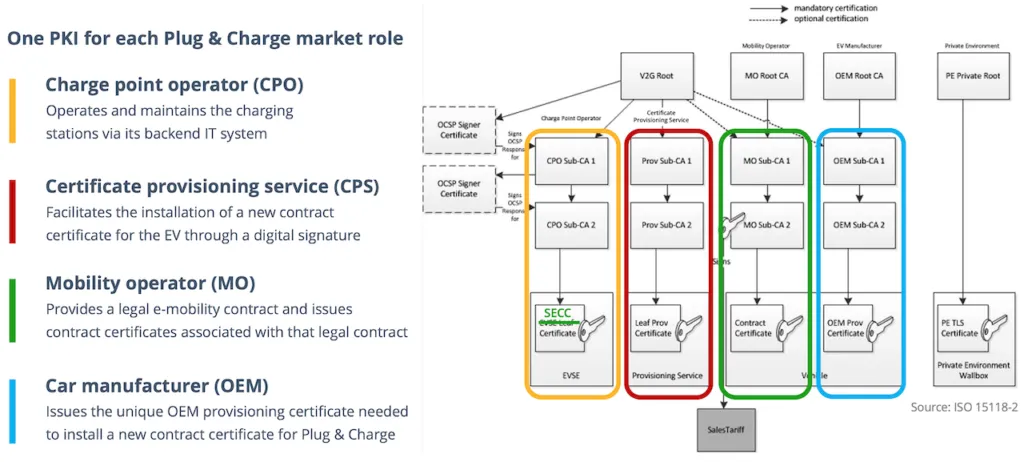

VDE 应用指南 VDE-AR-E 2802-100-1:生态系统的蓝图

ISO 15118 仅定义了电动汽车与充电站之间的直接消息交换(例如“证书安装请求/响应”消息对)。但是,要颁发并正确地将上述合同证书安装到电动汽车中,还需要涉及更多的市场角色,包括移动运营商 (MO)、充电点运营商 (CPO) 和汽车制造商 (OEM)。

这些角色之间的交互并未在 ISO 15118 规范中完全定义。这正是 VDE 应用指南 VDE-AR-E 2802-100-1 发挥作用的地方:该指南填补了规范的空白,成为了建立完整且协调的 Plug & Charge 生态系统的蓝图。

要让您的产品或服务积极参与 Plug & Charge 生态系统,您需要建立相应的业务流程,并实现与该互联系统架构中其他市场角色的接口。

目前市场就绪的 Plug & Charge 及 PKI 生态系统运营商之一是 Hubject。此外,越来越多的公司(如 e-clearing.net)也致力于提供必要服务,以促进这一 PKI 生态系统的发展。

在上图中,除了大家熟知的市场角色(OEM、CPO、MO)外,您还会注意到一些新角色,如数据池运营商 (Data Pool Operators) 和证书配置服务 (Certificate Provisioning Service)。所有这些独立的角色紧密协作,确保整个生态系统像一台润滑良好的机器一样运转。

⚡️ Charge Bridge:即刻解锁 Plug & Charge 能力

面对复杂的 VDE 后端流程和多方接口对接,Charge Bridge 硬件模组已完全具备 Plug & Charge (即插即充) 能力。

我们不仅在底层实现了完整的 ISO 15118 通信协议,更预置了与 Hubject 等主流生态系统的对接接口。无需从零开发,助您的充电设备即刻获得“插枪即充”的完整机能,快速融入全球 PnC 网络。